Крепкий орешек

Компания Cisco в очередной раз доказала, что она способна построить VoIP-сеть, которая может серьезно противостоять изощренным хакерским атакам: они не смогли остановить и даже серьезно помешать ее работе.

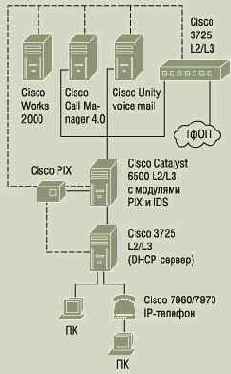

Выбранная IP-телефонная сеть (рис.) с использованием сетевой инфраструктуры третьего уровня и дополнительных средств безопасности – наиболее совершенное решение на сегодняшний день, использующее все доступные средства защиты. Необходимо подчеркнуть, что представленная топология состоит из гораздо большего количества средств безопасности, чем используется большинством пользователей. Дополнительно оборудование включает в себя два отдельных межсетевых экрана PIX firewalls ($8,000 каждый), модуль межсетевого экрана для магистрального коммутатора Catalyst 6500 ($35,000), модуль системы IDS для шасси 6500 ($30,000), а также отдельную сеть управления и различные средства управления.

Схема IP-телефонной сети компании Cisco

При этом стоимость межсетевых экранов и системы IDS несколько превышает $80,000. По этому поводу представители компании Cisco говорят, что использовалось оборудование, которое оказалось под рукой, а вообще можно применять гораздо менее дорогостоящие межсетевые экраны и системы IDS от Cisco.

Использование межсетевых экранов значительно повышает безопасность VoIP-сети, поскольку они позволяют определить доверяемые и недоверяемые интерфейсы. При этом недоверяемые интерфейсы всегда были направлены в сторону хакеров. Использование фильтрации трафика с учетом состояния соединения (stateful) позволяет пропускать только необходимый VoIP-трафик и соединения, установленные в необходимом направлении (от сервера к клиенту или наоборот).

Среди других возможностей межсетевых экранов, которые использовались во время тестирования, можно назвать следующие:

- фильтрация трафика управления установкой VoIP-соединений и возможность передачи трафика управления через NAT и сетевые туннели;

- TCP-перехват, который обеспечивает проверку закрытия TCP-сессий, что позволяет защищаться от ряда атак типа отказа в обслуживании (DoS) на CallManager;

- поддержка протокола Secure SCCP (Secure Skinny Call-Control Protocol).

Этот протокол гораздо лучше защищен, чем протокол управления SCCP, ранее использовавшийся в оборудовании компании Cisco для построения VoIP-сетей. Протокол Secure SCCP использует TCP-транспорт вместо UDP и шифрует всю информацию управления.

Четвертая версия ПО 4.0 CallManager, которое управляет процедурой установки вызовов и является "сердцем" VoIP-решений компании Cisco, включает в себя ряд новых функций безопасности. Ключевой среди них можно назвать впервые реализованную в данном релизе CallManager возможность шифрования VoIP-трафика. В настоящее время возможность шифрования данных реального времени протокола RTP (Real-time Transfer Protocol) поддерживается только новыми IPтелефонами серии 7970.

В последних версиях CallManager и в поставляемой с ним специальной версии Windows 2000 также были усилены меры безопасности, что в нашем случае означает, что были отключены неиспользуемые порты и сервисы. Впечатляющий набор средств самозащиты был включен и в последние версии ПО коммутаторов Catalyst. Так, мы использовали IOS 12.2(17b)sxa на магистральном устройстве Catalyst 6500 и IOS 12.1(20)ew на входных Catalyst 4500. Из всего набора оборудования данные коммутаторы являлись основными средствами защиты от поступающих атак, поскольку они расположены на границе сети в первом эшелоне обороны.

В перечень функций защиты входят:

- ограничение и представление гарантируемой полосы пропускания, что позволяет эффективно подавлять DoS-атаки;

- Layer 2 port security (ограничивает число устройств с различными MAC-адресами, подключенными к одному порту);

- Layer 2 Dynamic Host Configuration Protocol snooping, предотвращающий атаки на исчерпание пула адресов DHCP-сервиса;

- Dynamic Address Resolution Protocol inspection (предотвращает засорение таблиц ARP и "воровство" адресов). Эта функция сорвала очень много запланированных атак;

- IP Source Guard, который предотвращает атаки с анонимных адресов;

- Virtual LAN ACL (access control lists), ограничивающий адреса узлов, которые могут передавать данные IP-телефонам.

Агент безопасности Cisco (CSA) – это ПО для обнаружения вторжений, устанавливаемое на отдельном узле, и сегодня оно является неотъемлемой частью CallManager IP-телефонных серверов. Также данное ПО устанавливается для сервера голосовой почты Ciscо Unity и ряда других серверов Win 2000. Агенты CSA после установки запускаются автоматически и постоянно отслеживают сетевые атаки.

Также они обеспечивают ряд мощных дополнительных возможностей:

- защиту от переполнения буферов сервера;

- определение приложений типа "троянский конь", "червь";

- недопущение запуска незарегистрированных приложений;

- защиту от атак типа syn flood на стек протокола TCP-сервера;

- определение сканирования портов, которое обычно производится хакерами для обнаружения запущенных сервисов и их возможных уязвимостей перед началом атаки.

После трех дней непрерывных атак команда "хакеров" не смогла существенно нарушить работу IP-телефонной сети. При этом можно отметить лишь два слабых места в решении от Cisco.

Первое – это то, что "хакерам" удалось подключить пассивный зонд к соединению IP-телефона с сетью. С этого плацдарма они смогли собирать и анализировать поступающий трафик – типы протокола, адреса, а также захватывать RTP-трафик, с помощью которого в сети передаются речевые сообщения. Однако голосовой трафик для IP-телефонов Cisco 7970 может быть зашифрован с использованием 128-битного ключа, который атакующая сторона так и не смогла расшифровать.

Второй негативный момент заключается в том, что с помощью собранной информации "хакеры" смогли подключить свои собственные ПК к сети, получить доступ к голосовой ВЛВС и передавать трафик другим устройствам, находящимся в этой ВЛВС. При этом, однако, они не смогли перевести ни одного соединения или эмулировать IP-телефон. Также команде "хакеров" удалось выявить ошибки в конфигурации двух сетевых устройств, но это уже остается на совести персонала компании.